「情報セキュリティ対策の目的と具体例|機密性・完全性・可用性を解説」

情報セキュリティ対策は現代の企業や組織にとって不可欠な要素です。本記事では、セキュリティ対策の基本となる機密性・完全性・可用性という3つの重要な概念について解説します。これらの要素は、情報資産を保護する上で核となる考え方であり、適切な対策を講じるための基礎となります。

具体的には、個人情報保護や知的財産の管理、業務継続性の確保など、実際のビジネスシーンで求められるセキュリティ対策の事例を紹介します。また、物理的対策・技術的対策・管理的対策という異なるアプローチや、リスク評価からインシデント対応までの実施プロセスについても触れていきます。

近年ではサイバー攻撃の高度化に伴い、セキュリティ対策の重要性がさらに高まっています。本記事を通じて、情報セキュリティの基本原則と実践的な対策方法を理解し、組織のリスクマネジメントに役立てていただければ幸いです。

イントロダクション

情報セキュリティ対策は、現代のデジタル社会において企業や組織が直面する最重要課題の一つです。インターネットの普及に伴い、サイバー攻撃の手口が高度化・複雑化する中で、適切なセキュリティ対策を講じることは事業継続の必須条件となっています。特に機密性・完全性・可用性という3つの基本原則を理解することは、効果的な情報保護を実現する上で不可欠です。

近年では個人情報漏洩事件やランサムウェア被害が相次ぎ、情報資産の保護が経営課題として注目されています。単に技術的な対策を導入するだけでなく、組織全体でリスクを認識し、継続的な改善を行うことが求められています。リスクマネジメントの観点から、潜在的な脅威を特定し、適切な対策を講じるプロセスが重要です。

この記事では、情報セキュリティ対策の基本概念から具体的な実施方法まで、実務に役立つ知識を解説します。特にCIAトライアド(機密性/完全性/可用性)を軸に、なぜセキュリティ対策が必要なのか、その本質的な目的について深掘りしていきます。デジタル化が加速する現代社会において、あらゆる組織が知っておくべき基礎知識を網羅的に紹介します。

情報セキュリティ対策の目的

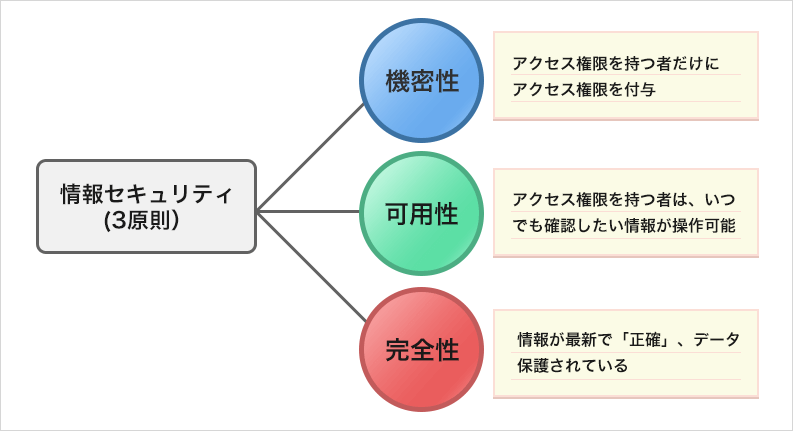

現代のデジタル社会において、情報セキュリティ対策は企業や組織にとって不可欠な要素となっています。その主な目的は、機密性・完全性・可用性という3つの基本原則を守ることにあります。これらの原則は「CIAトライアド」とも呼ばれ、情報資産を保護する上で最も重要な概念です。

機密性を維持するためには、許可されていない人物が情報にアクセスできないようにすることが求められます。例えば顧客の個人情報や企業の機密データは、適切なアクセス制御によって保護されなければなりません。完全性は情報が改ざんされず正確な状態を保つことを指し、データの整合性を確保するための対策が欠かせません。

一方で、可用性は必要な時に必要な人が情報を利用できる状態を保証することを意味します。システムダウンやサイバー攻撃によって業務が停止することは、企業に大きな損害をもたらします。これら3つの要素のバランスを取ることが、効果的な情報セキュリティ対策の鍵となります。

機密性・完全性・可用性とは

情報セキュリティの基本概念として重要なのが、機密性(Confidentiality)・完全性(Integrity)・可用性(Availability)の3要素です。これらは「CIAトライアド」とも呼ばれ、あらゆるセキュリティ対策の根幹を成す考え方です。機密性とは許可されていない人物やシステムが情報にアクセスできないようにすることで、個人情報や企業秘密の保護が該当します。

完全性は情報が改ざんや破損されず、正確かつ完全な状態を保つことを指します。例えば、財務データや契約書類の整合性を維持することは、ビジネス上の信頼性に直結します。一方、可用性は必要な時に必要な人が情報にアクセスできる状態を確保することで、システムダウンやサイバー攻撃によるサービス停止を防ぐことが目的です。

これら3要素は互いに補完し合う関係にあり、どれか一つが欠けても情報セキュリティは成り立ちません。現代のデジタル社会において、これらのバランスを考慮した対策を講じることが、組織の持続的な成長には不可欠です。

具体的な対策例

情報セキュリティ対策の具体的な実施例として、個人情報保護が最も重要視される分野の一つです。顧客データや従業員情報を適切に管理するため、アクセス制限や暗号化技術が活用されています。特に近年ではGDPRや個人情報保護法への対応が必須となっており、違反した場合の罰則も厳格化されています。

企業の知的財産保護も重要な対策領域です。特許情報や営業秘密といった価値ある情報を守るため、デジタルライツ管理(DRM)やウォーターマーク技術が採用されるケースが増えています。競合他社への情報漏洩を防ぐことは、企業の競争力を維持する上で不可欠です。

業務継続性の確保も情報セキュリティの主要な目的です。自然災害やサイバー攻撃が発生した場合でも事業を継続できるよう、バックアップシステムの構築やディザスタリカバリ計画の策定が行われます。特に金融機関や医療機関など社会的影響の大きい組織では、24時間365日の可用性が求められます。

個人情報保護の重要性

個人情報保護は現代の企業活動において最も重要な情報セキュリティ対策の一つです。顧客や従業員の個人情報が漏洩すると、信用失墜や法的責任といった重大なリスクが生じます。特に近年はGDPRや個人情報保護法の規制が強化されており、適切な管理が求められています。

企業が取り組むべき具体的な対策として、アクセス制御の強化やデータ暗号化が挙げられます。例えば、顧客データベースへのアクセス権限を必要最小限に設定したり、外部への送信時にエンドツーエンド暗号化を施したりすることが効果的です。また、従業員教育を通じて情報漏洩リスクへの意識向上を図ることも欠かせません。

プライバシー保護は単なるコンプライアンス遵守ではなく、企業の社会的責任としての側面も強まっています。適切な対策を講じることで、顧客からの信頼獲得や競争力向上にもつながります。定期的なリスクアセスメントを行い、最新の脅威に対応した対策を継続的に更新していく姿勢が重要です。

知的財産保護の方法

知的財産保護は、企業の競争力を維持する上で不可欠な情報セキュリティ対策の一つです。特に特許や商標、著作権などの無形資産は、適切に保護されなければ第三者に悪用されるリスクがあります。具体的には、機密情報へのアクセス制限や暗号化技術の導入、従業員教育などが効果的です。NDA(秘密保持契約)の締結も、外部との協業時に重要な役割を果たします。

技術的対策として、デジタル著作権管理(DRM)やウォーターマーキングの活用が挙げられます。これらは不正コピーや改ざんを防止するのに有効です。また、物理的対策として、重要な書類やデータ媒体の施錠管理を徹底することも欠かせません。特に研究開発部門などでは、アクセスログの監視や入退室管理システムの導入が推奨されます。

人的対策においては、従業員に対する定期的なセキュリティ研修が重要です。知的財産の価値や漏洩時のリスクを理解させることで、内部犯行や過失による情報漏えいを防ぎます。さらに、インシデント対応計画を策定し、万が一の事態に備えることも必要です。これにより、知的財産が侵害された場合でも迅速な対応が可能となり、被害を最小限に抑えられます。

業務継続性の確保

業務継続性の確保は、情報セキュリティ対策において重要な目的の一つです。災害やサイバー攻撃などの不測の事態が発生した場合でも、企業や組織が重要な業務を継続できるようにすることが求められます。特に、システムダウンやデータ損失が発生した際に、迅速に復旧できる体制を整えておくことが不可欠です。

具体的な対策として、バックアップシステムの構築や災害復旧計画(DRP)の策定が挙げられます。定期的にデータをバックアップし、遠隔地に保存することで、物理的な災害時にも情報を保護できます。また、BCP(事業継続計画)を策定し、従業員への訓練を実施することで、緊急時でもスムーズに業務を再開できる環境を整備できます。

近年では、クラウドサービスを活用した業務継続性の確保も注目されています。クラウド環境を利用することで、地理的な制約を受けずにデータやシステムにアクセスできるため、災害時やパンデミック時にも柔軟に対応可能です。ただし、クラウド利用時にはセキュリティポリシーの見直しやアクセス管理の徹底が必要となる点に注意が必要です。

対策の種類

情報セキュリティ対策は主に物理的対策、技術的対策、管理的対策の3種類に分類されます。物理的対策とは、建物や設備への物理的なアクセス制御を行うことで、例えば入退室管理システムの導入や施錠管理の徹底などが該当します。これらの対策は情報資産が保管されている場所そのものを保護する重要な役割を果たします。

技術的対策はサイバー攻撃からシステムを守るための手段で、ファイアウォールや暗号化技術、ウイルス対策ソフトの導入などが代表的です。近年ではAIを活用した異常検知システムなど、より高度な技術が採用されるケースも増えています。これらの技術はネットワーク経由の脅威から情報を守る最前線の防御策と言えます。

管理的対策はセキュリティポリシーの策定や従業員教育など、組織全体で取り組むべき対策です。定期的なセキュリティ研修の実施やアクセス権限の適切な管理などが含まれます。人的要因によるインシデントを防ぐためには、この管理的対策が特に重要となります。

物理的セキュリティ

物理的セキュリティは、情報資産を物理的な脅威から保護するための対策です。具体的には、建物や設備への不正な侵入を防ぐことが主な目的となります。入退室管理システムや防犯カメラの導入、施錠管理の徹底などが代表的な対策例として挙げられます。特にサーバールームやデータセンターのような重要な施設では、これらの対策が不可欠です。

物理的セキュリティの重要性は、技術的な対策だけではカバーできないリスクに対処できる点にあります。たとえ高度な暗号化技術を導入していても、機器そのものが盗難に遭えば意味がありません。そのため、セキュリティゲートや生体認証などを活用した多層防御が効果的です。また、災害対策としての耐震設備や防火システムも物理的セキュリティの一環として考慮する必要があります。

近年では、リモートワークの普及に伴い、従来のオフィス環境とは異なる物理的セキュリティの課題も浮上しています。従業員の自宅やコワーキングスペースなど、管理が行き届かない場所での情報取り扱いには特に注意が必要です。モバイルデバイスの盗難防止や重要書類の適切な廃棄など、新しい働き方に対応した物理的セキュリティ対策が求められています。

技術的セキュリティ

技術的セキュリティは、情報システムを保護するための重要な手段の一つです。この分野では、暗号化技術やアクセス制御、ネットワークセキュリティなどの技術を活用して、情報資産を外部からの脅威から守ります。特に、ファイアウォールや侵入検知システム(IDS)は、不正アクセスを防ぐための基本的な対策として広く導入されています。

近年では、クラウドコンピューティングの普及に伴い、クラウド環境におけるセキュリティ対策も重要な課題となっています。多要素認証(MFA)やエンドポイントセキュリティなどの技術を組み合わせることで、より強固な防御体制を構築できます。また、ゼロトラストセキュリティの概念も注目を集めており、従来の境界型セキュリティから進化した新しいアプローチとして導入が進められています。

技術的セキュリティを効果的に実施するためには、最新のサイバー脅威に対する知識と適切なツールの選択が不可欠です。セキュリティパッチの適用や定期的な脆弱性診断を行うことで、システムの弱点を事前に把握し、対策を講じることができます。これらの取り組みを通じて、機密性・完全性・可用性を維持することが可能となります。

管理的セキュリティ

管理的セキュリティは、情報セキュリティ対策において人的要素に焦点を当てた重要なアプローチです。組織内のルールやポリシー、教育・訓練を通じて、従業員の行動規範を整備することが主な目的となります。セキュリティポリシーの策定やアクセス権限の管理、インシデント対応手順の整備などが代表的な対策例として挙げられます。

特に重要なのは従業員教育です。たとえ高度な技術的対策を導入しても、人的ミスや内部犯行による情報漏えいリスクは残ります。定期的なセキュリティ研修の実施や運用マニュアルの整備により、組織全体のセキュリティ意識を高めることが不可欠です。また、監査体制を構築し、対策の効果を継続的に評価・改善するプロセスも管理的セキュリティの重要な要素といえます。

近年ではリモートワーク環境の普及に伴い、管理的セキュリティの重要性がさらに高まっています。従業員がオフィス外で業務を行う場合でも、適切な情報管理ガイドラインに沿った行動が求められます。このような変化に対応するため、組織は柔軟にセキュリティポリシーを見直し、新しい働き方に適した管理的対策を講じる必要があります。

実施ステップ

情報セキュリティ対策を実施する際には、体系的なステップを踏むことが重要です。まず最初にリスク特定を行い、組織が保有する情報資産に対してどのような脅威が存在するかを明確にします。この段階では、内部・外部の両方のリスク要因を洗い出し、優先順位をつけることが求められます。

次にリスク評価のプロセスでは、特定されたリスクの影響度と発生確率を分析します。ここでは定量的評価と定性的評価を組み合わせ、適切な判断基準に基づいてリスクレベルを決定します。特に機密性の高い情報や重要なシステムに関しては、より詳細な評価が必要となります。

その後は対策の選択と実施に移ります。コスト対効果を考慮しながら、物理的・技術的・管理的な対策の中から最適な組み合わせを選択します。重要なのは単発的な対策ではなく、継続的に運用可能なセキュリティフレームワークを構築することです。最後にモニタリングと改善を行い、対策の有効性を定期的に検証し、必要に応じて見直しを図ります。このサイクルを継続することで、変化する脅威環境に対応した強靭なセキュリティ体制を維持できるのです。

リスク特定から対応まで

情報セキュリティ対策を実施する上で、リスク特定は最初かつ最も重要なステップです。組織が保有する情報資産を洗い出し、それぞれに対して考えられる脅威や脆弱性を明確にすることで、適切な対策の方向性が見えてきます。特に、機密情報や個人データなど価値の高い情報については、漏洩時の影響度を慎重に評価する必要があります。

リスクを特定した後は、リスク評価プロセスへと進みます。ここでは、発生確率と影響度の観点からリスクレベルを測定し、優先順位付けを行います。高リスク項目から順に対策を講じることで、限られたリソースを効果的に配分できます。評価基準の策定には、業界標準や法的要件を参考にすると良いでしょう。

最後に、インシデント対応計画の策定が不可欠です。実際にセキュリティ事故が発生した際の対応手順を事前に定めておくことで、被害拡大を防げます。特に重要なのは、早期検知と迅速な対応、そして再発防止策の実施です。定期的な訓練を通じて、計画の実効性を高めることも忘れてはなりません。

効果と課題

情報セキュリティ対策を適切に実施することで得られる効果は多岐にわたります。最も重要なのは情報資産の保護であり、機密情報の漏洩防止やデータ改ざんの防止を通じて企業の信頼性を維持できます。また、リスク軽減によりサイバー攻撃や内部不正による被害を未然に防ぐことが可能です。さらに、コンプライアンス遵守が達成できるため、法的な罰則を回避しつつ、取引先や顧客からの信頼を得られるメリットもあります。

一方で、情報セキュリティ対策にはいくつかの課題も存在します。特にセキュリティ人材不足は深刻で、専門知識を持つ人材の確保が困難なケースが少なくありません。また、予算不足により適切な対策を講じられない企業も多く、セキュリティレベルの維持が難しくなる場合があります。さらに、技術の進化に伴い攻撃手法が高度化しているため、従来の対策では不十分となるリスクも指摘されています。これらの課題を克服するためには、継続的な教育と投資が不可欠です。

将来の展望

情報セキュリティ対策の分野では、AI技術の活用がますます重要になると予想されます。機械学習を活用した異常検知システムは、従来のルールベースのセキュリティ対策では検出が難しかった新たな脅威を早期に発見できる可能性があります。特に、ゼロデイ攻撃のような未知の脅威に対処する上で、AIの役割は大きくなるでしょう。

クラウドセキュリティも今後の重要なテーマです。企業のクラウド移行が加速する中で、マルチクラウド環境における統合的なセキュリティ管理の必要性が高まっています。SaaS型セキュリティソリューションの普及により、中小企業でも専門知識がなくとも高度なセキュリティ対策を導入できるようになるでしょう。

一方で、IoTデバイスの急増に伴う新たなリスクへの対応も課題です。エッジコンピューティング環境におけるセキュリティや、5Gネットワークの普及に伴う通信セキュリティの強化が求められます。今後は自動化と人的監視のバランスをどう取るかが、効果的なセキュリティ運用の鍵となるでしょう。

まとめ

情報セキュリティ対策の重要性は、現代のデジタル社会においてますます高まっています。企業や組織が扱う情報資産を保護するためには、機密性・完全性・可用性という3つの基本原則を理解し、適切に対策を講じることが不可欠です。これらの原則は、情報セキュリティの根幹を成す概念であり、あらゆる対策の基礎となります。

機密性を維持するためには、許可されていないアクセスから情報を守ることが求められます。具体的には、パスワード管理や暗号化技術の導入が効果的です。一方、完全性を担保するためには、データが改ざんされず正確な状態を保つための対策が必要で、デジタル署名や改ざん検知システムが活用されます。さらに、可用性を確保するには、システムダウン時のバックアップ計画や災害復旧策が重要です。

情報セキュリティ対策は単なる技術的な問題ではなく、組織全体で取り組むべき経営課題です。リスクマネジメントの視点から、継続的な見直しと改善が求められます。今後はAI技術やクラウドセキュリティの進化により、より高度な対策が可能になるでしょう。しかし、根本的な原則である機密性・完全性・可用性のバランスを保つことが、効果的な情報セキュリティを実現する鍵となります。

よくある質問

情報セキュリティ対策の目的とは何ですか?

情報セキュリティ対策の主な目的は、機密性、完全性、可用性の3つを確保することです。機密性とは、許可された人だけが情報にアクセスできる状態を指し、完全性は情報が改ざんされず正確であることを意味します。可用性は、必要な時に情報やシステムが利用可能であることを保証します。これらの要素を守ることで、企業や個人の重要なデータを脅威から保護し、業務の継続性を維持できます。

機密性を保つための具体例にはどのようなものがありますか?

機密性を保つための具体例としては、パスワード管理やアクセス制御、暗号化技術が挙げられます。例えば、社内の重要なファイルには強力なパスワードを設定し、関係者以外のアクセスを制限します。また、データを送信する際にはSSL/TLSなどの暗号化技術を使用し、第三者による盗聴を防ぎます。さらに、多要素認証を導入することで、より強固なセキュリティを実現できます。

完全性を確保する方法はどのようなものがありますか?

完全性を確保するためには、データの改ざん検知技術やチェックサム、デジタル署名などの手法が有効です。例えば、重要なファイルを送信する際にハッシュ値を生成し、受信側で同じ値を確認することで、データが改ざんされていないかをチェックできます。また、バックアップを定期的に取得することで、万が一データが破損した場合でも復元が可能です。監視システムを導入し、不正な変更をリアルタイムで検知することも重要です。

可用性を高める対策にはどのようなものがありますか?

可用性を高めるためには、冗長化や障害対策、バックアップ計画が不可欠です。例えば、サーバーを複数台用意して負荷分散を行うことで、1台が故障してもサービスを継続できます。また、UPS(無停電電源装置)を導入し、停電時にもシステムが稼働し続けるようにします。さらに、クラウドサービスを活用することで、物理的な障害の影響を受けにくくし、BCP(事業継続計画)を策定することで、緊急時にも迅速な復旧が可能になります。

Deja una respuesta

Lo siento, debes estar conectado para publicar un comentario.

関連ブログ記事